C++反汇编与逆向分析技术揭秘(第2版)pdf百度网盘下载地址?

这是一部系统讲解反汇编与逆向分析技术原理、流程、方法和实用技巧的著作。

本书第1版出版于2011年,10年来畅销不衰,成为反汇编与逆向工程领域的标志性著作,被数十万安全工程师和C++工程师奉为瑰宝。在全球学术界和企业界都享有盛誉,故第2版得到了全球15位安全技术专家的倾力推荐。第2版在技术、工具和案例等方面做了大量的更新和补充。

通过本书,你将掌握以下知识或技能:

?逆向分析技术的工具和原理;

?逆向分析技术的流程和方法;

?逆向分析技术的精髓和实用技巧;

?软件调试的技术原理,以及代码运行时的内存表现;

?C++语法的实现机制和反汇编表现形式;

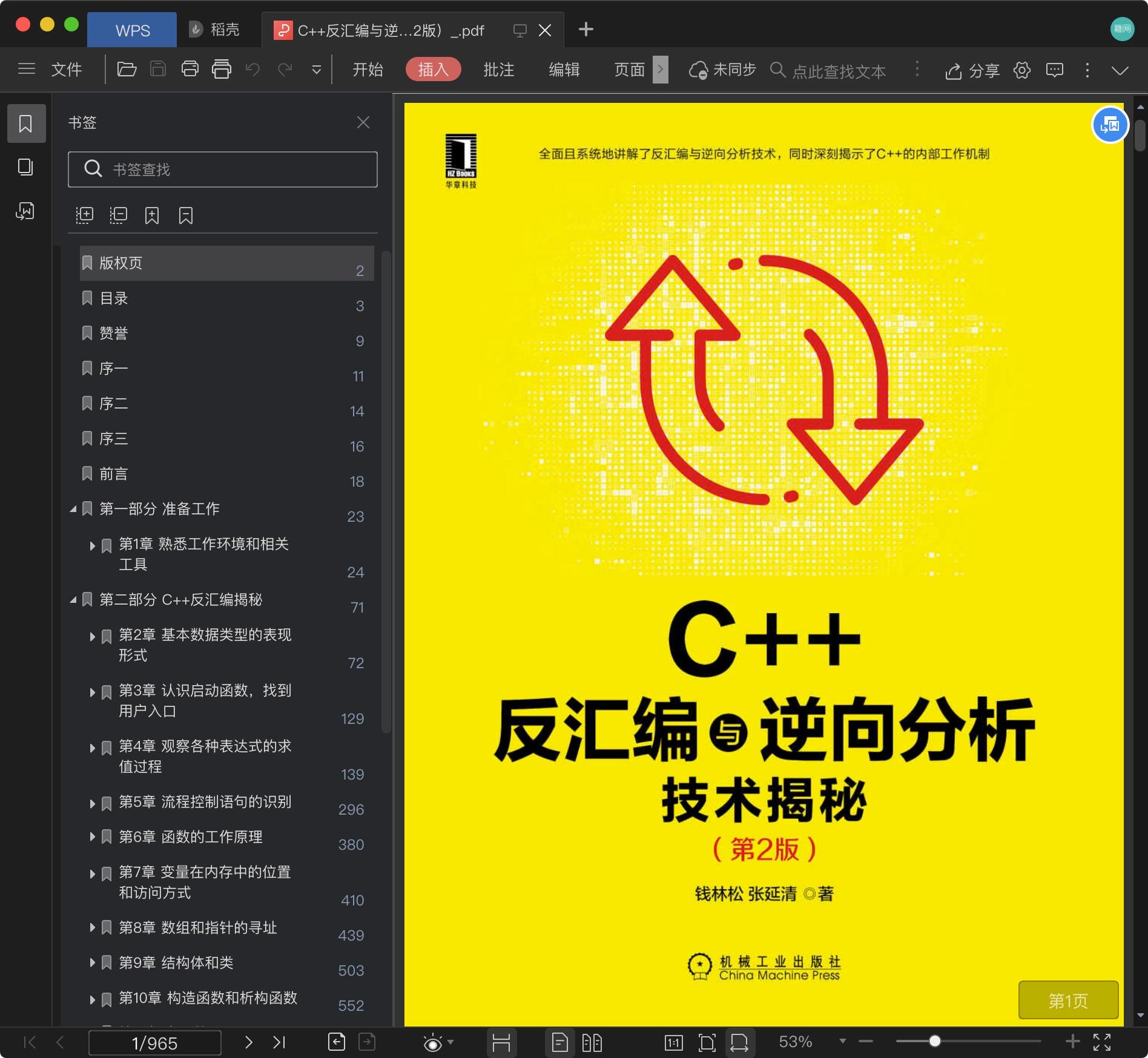

全书共18章,分为三个部分:

第1部分 准备工作 (第1章)

简单地介绍了编译器、调试器和反汇编静态分析工具的使用方法以及反汇编引擎的工作原理;

第二部分C++反汇编揭秘(第2~13章)

以多种编译器为例解析了每个C/C++知识点的汇编表现形式,通过整理反汇编代码梳理流程和脉络,讲解了调试和识别各种C/C++语句的方法,并且深入剖析各知识点的底层机制;

第三部分 逆向分析技术应用(第14~18章)

通过对PEiD、调试器 OllyDbg、木马、勒索病毒等实际应用的逆向分析,带领读者领路逆向分析技术的魔力,并加深对所学理论知识的理解。

作者简介:

钱林松 资深安全技术专家、软件开发工程师和架构师。从事计算机安全和软件开发工作近20年,实践经验丰富,尤其精通软件逆向分析技术,对C/C++技术和Windows的底层机制也有非常深入的研究。 武汉科锐软件技术有限公司(国内知名的安全教育机构)创始人,教学经验丰富,多年来,为国内计算机安全领域培养和输送了大量的人才。活跃于看雪论坛,有较高的知名度和影响力。 张延清 软件逆向教育专家,看雪论坛技术专家。2004年从事数控机床加工编程,2006年进入游戏编程及C/C++开发与逆向分析领域,2011年就职于武汉科锐软件技术有限公司,任技术总监兼授课老师。创立国内Android软件逆向分析教育课程体系,该课程体系被多家培训教育机构采用。 科锐·安全实训领军者 科锐(www.51asm.com)创办自2007年,一直专注于逆向分析人才培养,毕业学员逾千人,广泛就... 钱林松 资深安全技术专家、软件开发工程师和架构师。从事计算机安全和软件开发工作近20年,实践经验丰富,尤其精通软件逆向分析技术,对C/C++技术和Windows的底层机制也有非常深入的研究。 武汉科锐软件技术有限公司(国内知名的安全教育机构)创始人,教学经验丰富,多年来,为国内计算机安全领域培养和输送了大量的人才。活跃于看雪论坛,有较高的知名度和影响力。 张延清 软件逆向教育专家,看雪论坛技术专家。2004年从事数控机床加工编程,2006年进入游戏编程及C/C++开发与逆向分析领域,2011年就职于武汉科锐软件技术有限公司,任技术总监兼授课老师。创立国内Android软件逆向分析教育课程体系,该课程体系被多家培训教育机构采用。 科锐·安全实训领军者 科锐(www.51asm.com)创办自2007年,一直专注于逆向分析人才培养,毕业学员逾千人,广泛就业于各安全企业,从事技术与技术管理工作。科锐通过一套严格的科学考核体系,确保学员对每一个知识点的掌握,从而保证教学质量,使每一个毕业学员都能符合企业的用人需求。真正实现以实践为主的实训理念,是我们最终的实训目标。

目录:

第1章 熟悉工作环境和相关工具2

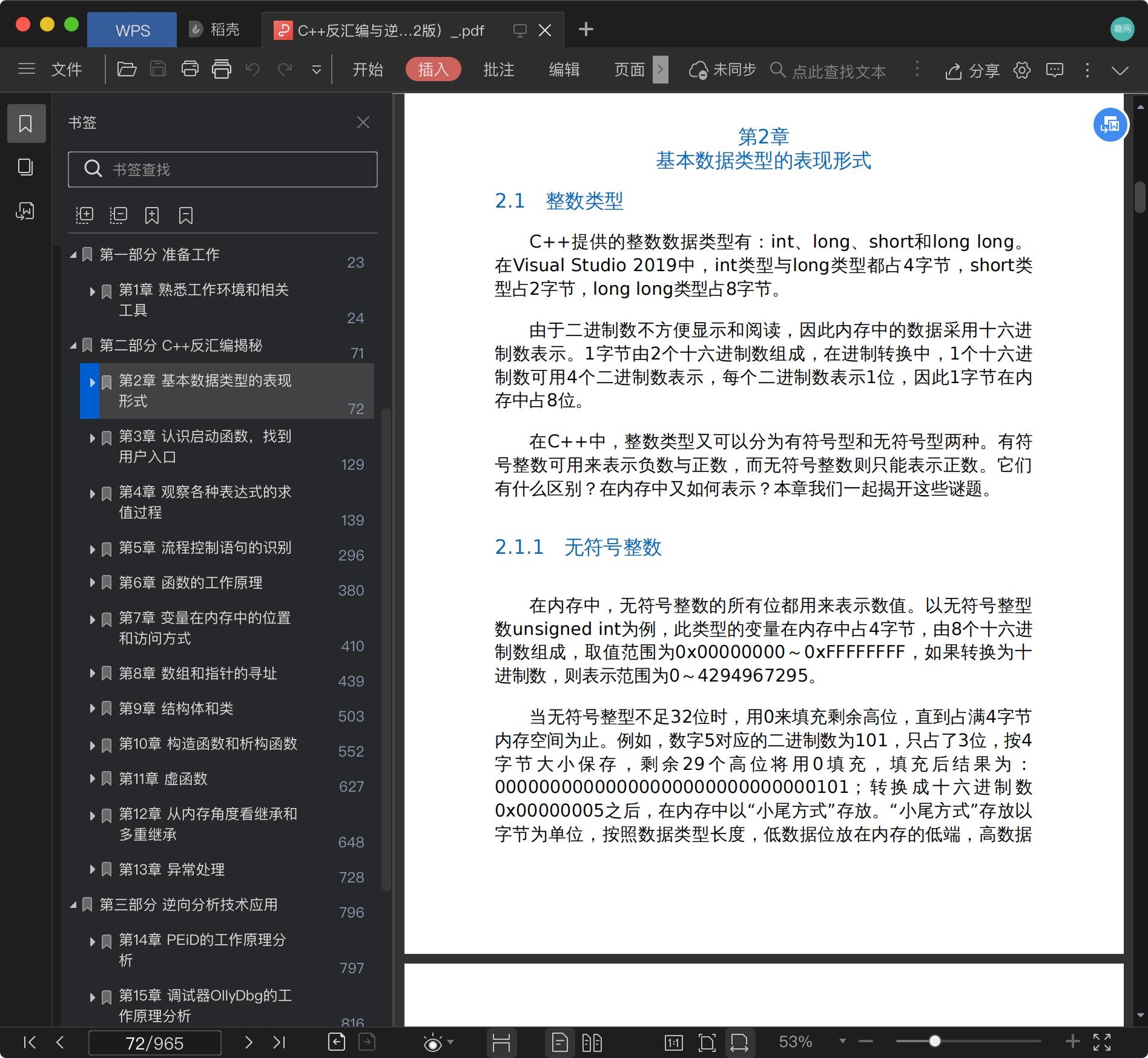

第2章 基本数据类型的表现形式30

第3章 认识启动函数,找到用户入口66

第4章 观察各种表达式的求值过程72

第5章 流程控制语句的识别165

第6章 函数的工作原理221

第7章 变量在内存中的位置和访问方式239

第8章 数组和指针的寻址257

第9章 结构体和类300

第10章 构造函数和析构函数331

第11章 虚函数377

第12章 从内存角度看继承和多重继承391

第13章 异常处理445

第14章 PEiD的工作原理分析486

第15章 调试器OllyDbg的工作原理分析498

第16章 大灰狼远控木马逆向分析523

第17章 WannaCry勒索病毒逆向分析552

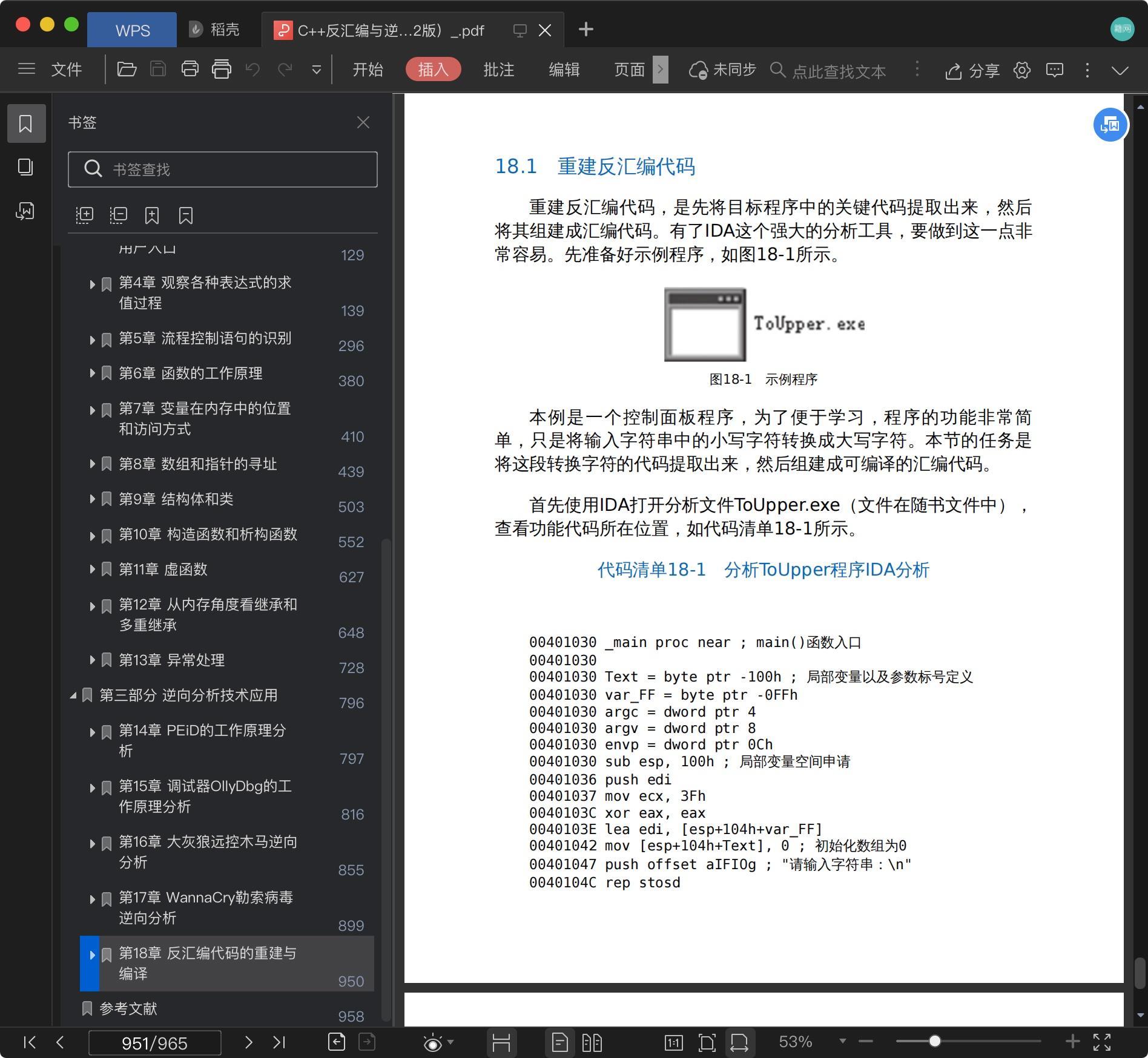

第18章 反汇编代码的重建与编译587

点击下载