本书系统介绍了机密计算的概念,总结了各类主流TEE硬件通用设计,帮助读者理解TEE硬件的工作原理。本书围绕安全模型、生命周期、证明模型、攻击方法和防范策略,系统介绍了TEE的设计原则和使用方法,并以业界常用的x86、ARM以及RISC-V架构提供的TEE为例,分析了硬件TEE的实现方法,帮助读者理解不同实现的利弊。全书分为三个部分,首先介绍机密计算的基础知识,包括隐私计算的概述和机密计算的定义、分类等;第二部分介绍机密计算中的TEE,主要内容包括机密计算模型、TEE的生命周期、TEE的证明模型、TEE的可选功能、机密计算的软件开发、TEE的攻击与防范;第三部分介绍机密计算中的TEE-IO,主要内容包括TEE-IO模型、TEE-IO的生命周期、TEE-IO的证明模型、TEE-IO机密计算的软件开发、TEE-IO的攻击和防范。本书体系清晰,内容先进,适合从事机密计算相关研究和技术开发工作的人员阅读,也适合作为高校学生的拓展读物。

目 录

第一部分 机密计算基础

第1章 隐私计算概述2

1.1 隐私计算的目标2

1.2 隐私计算技术3

1.3 隐私计算的应用12

第2章 机密计算概述15

2.1 机密计算的概念15

2.2 机密计算中硬件TEE方案的分类19

2.3 机密计算的软件实现21

2.4 机密计算的应用22

第二部分 机密计算中的TEE

第3章 机密计算模型24

3.1 机密计算安全模型24

3.2 机密计算的威胁模型33

3.3 机密计算TEE实例的威胁模型35

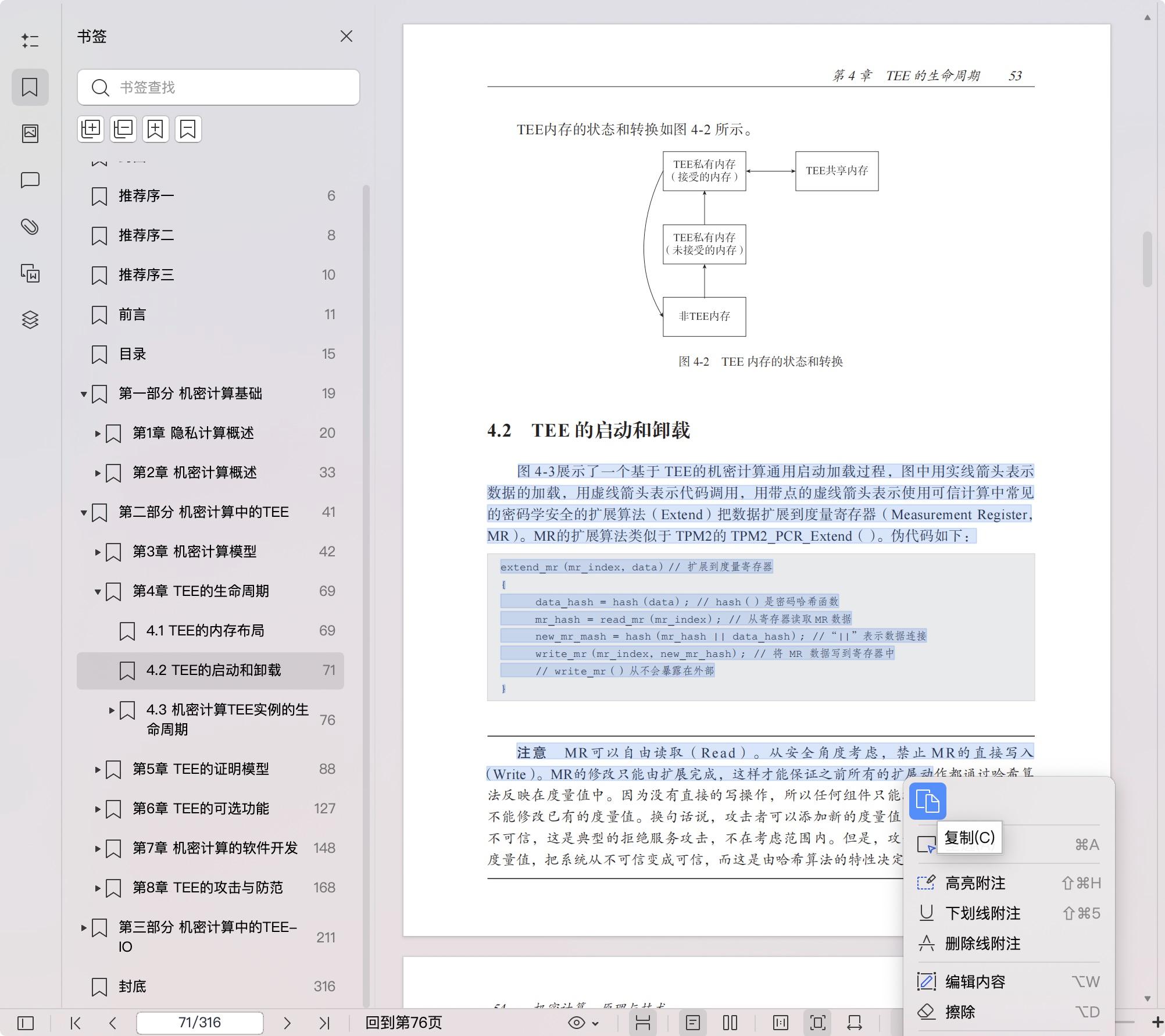

第4章 TEE的生命周期51

4.1 TEE的内存布局51

4.2 TEE的启动和卸载53

4.3 机密计算TEE实例的生命周期58

第5章 TEE的证明模型70

5.1 证明在生活中的运用70

5.2 证明过程的通用模型72

5.3 其他议题93

5.4 机密计算TEE证明实例97

第6章 TEE的可选功能109

6.1 封装109

6.2 嵌套114

6.3 vTPM117

6.4 实时迁移122

6.5 运行时更新128

第7章 机密计算的软件开发130

7.1 TEE软件的应用场景130

7.2 机密虚拟机中的软件133

7.3 安全飞地的软件支持137

7.4 TEE远程证明相关软件140

7.5 TEE安全通信147

7.6 TEE数据安全148

第8章 TEE的攻击与防范150

8.1 攻击方法150

8.2 防护原则178

8.3 针对TEE特有的攻击和保护189

第三部分 机密计算中的TEE-IO

第9章 机密计算TEE-IO模型194

9.1 机密计算TEE-IO安全模型194

9.2 机密计算TEE-IO威胁模型209

9.3 机密计算TEE-IO主机端实例216

9.4 机密计算TEE-IO设备端实例221

第10章 TEE-IO的生命周期224

10.1 TEE-IO的生命周期概述224

10.2 错误处理231

10.3 机密计算TEE-IO设备端实例234

第11章 TEE-IO的证明模型237

11.1 TVM对设备的证明237

11.2 第三方对绑定设备的TVM的证明255

11.3 设备与主机的双向证明257

11.4 机密计算TEE-IO设备端证明实例258

第12章 TEE-IO的特别功能263

12.1 TEE-IO设备的弹性恢复263

12.2 TEE-IO设备的运行时更新265

12.3 PCIe设备间的对等传输270

12.4 CXL设备271

第13章 TEE-IO机密计算软件的开发279

13.1 TEE-IO软件应用的场景279

13.2 机密虚拟机中支持TEE-IO的软件280

13.3 TEE-IO设备证明281

13.4 TEE-IO安全通信282

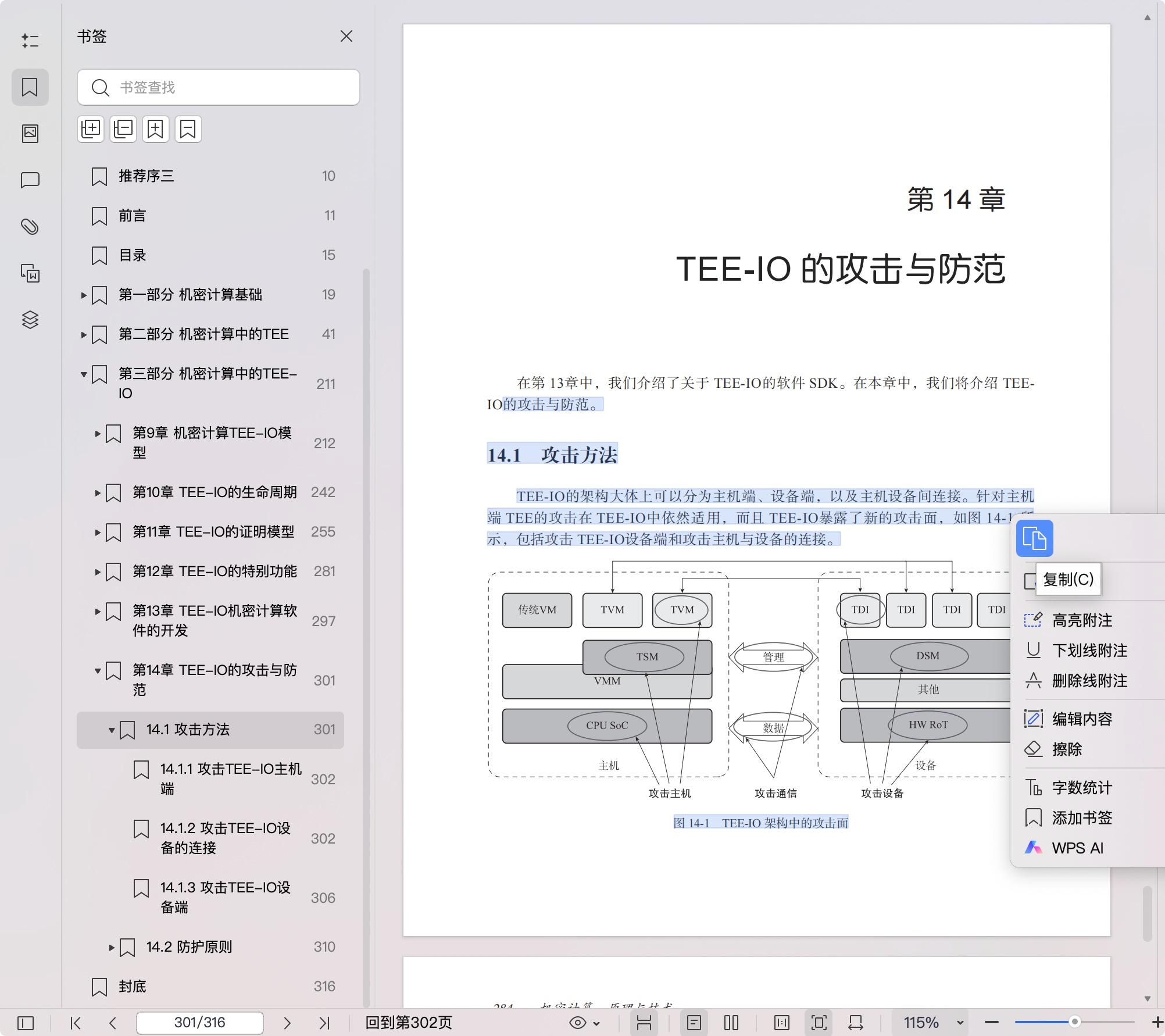

第14章 TEE-IO的攻击与防范283

14.1 攻击方法283

14.2 防护原则292

点击下载